Авторизация по RSA-ключам уже давно стала стандартом — стандартом хорошим, удобным, логичным и правильным. Это надежно и безопасно. Однако, в то время пока юниксы уверенно идут по пути повсеместной интеграции SSH-управления, пока появляется множество утилит управления и наблюдения за инфраструктурой средствами SSH, Windows стоит в сторонке от этого прогресса. Здесь напряженка с клиентами, тяжело найти достойную консоль и терминал, есть вопросы к агентам — но всё это тема для отдельной статьи. Здесь же речь пойдет о том, как упростить первый этап в настройке нового сервера — заливку своего RSA-ключа.

Пользователи *nix-систем должны знать о существовании команды ssh-copy-id: это просто bash-скрипт следующего содержания:

#!/bin/sh

# Shell script to install your public key on a remote machine

# Takes the remote machine name as an argument.

# Obviously, the remote machine must accept password authentication,

# or one of the other keys in your ssh-agent, for this to work.

ID_FILE="${HOME}/.ssh/id_rsa.pub"

if [ "-i" = "$1" ]; then

shift

# check if we have 2 parameters left, if so the first is the new ID file

if [ -n "$2" ]; then

if expr "$1" : ".*\.pub" > /dev/null ; then

ID_FILE="$1"

else

ID_FILE="$1.pub"

fi

shift # and this should leave $1 as the target name

fi

else

if [ x$SSH_AUTH_SOCK != x ] && ssh-add -L >/dev/null 2>&1; then

GET_ID="$GET_ID ssh-add -L"

fi

fi

if [ -z "`eval $GET_ID`" ] && [ -r "${ID_FILE}" ] ; then

GET_ID="cat \"${ID_FILE}\""

fi

if [ -z "`eval $GET_ID`" ]; then

echo "$0: ERROR: No identities found" >&2

exit 1

fi

if [ "$#" -lt 1 ] || [ "$1" = "-h" ] || [ "$1" = "--help" ]; then

echo "Usage: $0 [-i [identity_file]] [user@]machine" >&2

exit 1

fi

# strip any trailing colon

host=`echo $1 | sed 's/:$//'`

{ eval "$GET_ID" ; } | ssh $host "umask 077; test -d ~/.ssh || mkdir ~/.ssh ; cat >> ~/.ssh/authorized_keys && (test -x /sbin/restorecon && /sbin/restorecon ~/.ssh ~/.ssh/authorized_keys >/dev/null 2>&1 || true)" || exit 1

cat <<EOF

Now try logging into the machine, with "ssh '$host'", and check in:

~/.ssh/authorized_keys

to make sure we haven't added extra keys that you weren't expecting.

EOF

Занимается этот скрипт тем, что заливает пользовательский публичный ключ (по-умолчанию ~/.ssh/id_rsa.pub на указанный сервер для указанного пользователя. Да, пара строк кода, но они упрощают жизнь. Что же делать, если под рукой только Windows? Как обычно, писать свой костыль.

Я не первый кто этим озадачился. Здесь, например, предлагается однострочный батник, делающий всё то же самое:

type public_id | plink.exe username@hostname "umask 077; test -d .ssh || mkdir .ssh ; cat >> .ssh/authorized_keys"

Есть и более допиленное решение, уже небольшой скрипт, на вход которому необходимо передать адрес сервера, пароль и ключевой файл:

:: from http://serverfault.com/questions/224810/is-there-an-equivalent-to-ssh-copy-id-for-windows

:: expected parameters

:: [email protected] password [id_ras.pub]

::usage: ssh-copy-id [email protected] password [identity file]

::@echo off

IF "%~3"=="" GOTO setdefault

set /p id=<%3

GOTO checkparams

:setdefault

set /p id=<id_rsa.pub

:checkparams

IF "%~1"=="" GOTO promptp

IF "%~2"=="" GOTO promptp2

:exec

:: To accept the signature the first time

echo y | plink.exe %1 -pw %2 "exit"

:: now to actually copy the key

echo %id% | plink.exe %1 -pw %2 "umask 077; test -d .ssh || mkdir .ssh ; cat >> .ssh/authorized_keys"

GOTO end

:promptp

set /p 1="Enter [email protected]: "

:promptp2

set /p 2="Enter password: "

GOTO exec

:end

pause

Я же пошёл немного дальше и написал реализацию на PowerShell. Главное отличие: при запуске мы получаем диалоговое окно для выбора файла, содержащего публичный ключ, после чего следует небольшая проверка, что файл действительно подходит по формату и может быть использован для авторизации. Далее — всё то же самое: авторизуемся на сервере и копируем содержимое файла.

# ssh-copy-id analog for Windows systems

# Script to install your public key on a remote machine

# The remote machine must accept password authentication,

# or one of the other keys in your Putty Agent, for this to work.

#

# (c) soar - http://soar.name

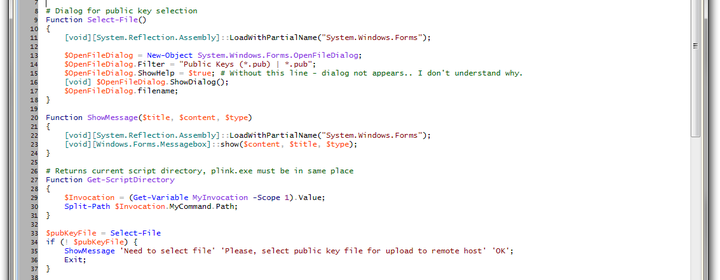

# Dialog for public key selection

Function Select-File()

{

[void][System.Reflection.Assembly]::LoadWithPartialName("System.Windows.Forms");

$OpenFileDialog = New-Object System.Windows.Forms.OpenFileDialog;

$OpenFileDialog.Filter = "Public Keys (*.pub) | *.pub";

$OpenFileDialog.ShowHelp = $true; # Without this line - dialog not appears.. I don't understand why.

[void] $OpenFileDialog.ShowDialog();

$OpenFileDialog.filename;

}

Function ShowMessage($title, $content, $type)

{

[void][System.Reflection.Assembly]::LoadWithPartialName("System.Windows.Forms");

[void][Windows.Forms.Messagebox]::show($content, $title, $type);

}

# Returns current script directory, plink.exe must be in same place

Function Get-ScriptDirectory

{

$Invocation = (Get-Variable MyInvocation -Scope 1).Value;

Split-Path $Invocation.MyCommand.Path;

}

$pubKeyFile = Select-File

if (! $pubKeyFile) {

ShowMessage 'Need to select file' 'Please, select public key file for upload to remote host' 'OK';

Exit;

}

$pubKey = Get-Content -LiteralPath $pubKeyFile;

if (! ($pubKey -is [string]) -or ! $pubKey.StartsWith("ssh-")) {

ShowMessage "Wrong file?" "Selected file not looks like valid SSH public key. It must starts with `"ssh-`" and contain one line." "OK"

Exit;

}

$plinkExecutable = Join-Path (Get-ScriptDirectory) "plink.exe";

if ($args.Length) {

foreach ($arg in $args) {

& $plinkExecutable -ssh $arg "umask 077; test -d ~/.ssh || mkdir ~/.ssh ; echo `"$pubKey`" >> ~/.ssh/authorized_keys"

}

} else {

$hostname = Read-Host "Please enter target hostname (user@hostname):";

if ($hostname) {

& $plinkExecutable -ssh $hostname "umask 077; test -d ~/.ssh || mkdir ~/.ssh ; echo `"$pubKey`" >> ~/.ssh/authorized_keys"

}

}

Write-Host "Press any key to continue ..."

$x = $host.UI.RawUI.ReadKey("NoEcho,IncludeKeyDown")

Данный скрипт использует plink, поэтому plink.exe должен лежать рядом, в той же директории, что и скрипт.